Bạn có thường xuyên cài đặt nhiều ứng dụng khác nhau trên máy tính Linux của mình không? Bạn có lo lắng rằng một trong số chúng có thể chứa virus hoặc mã độc tiềm ẩn, đe dọa đến dữ liệu cá nhân của bạn? Mặc dù Linux được đánh giá là một hệ điều hành an toàn và bảo mật, nhưng cần hiểu rằng nó không hoàn toàn miễn nhiễm với virus và các mối đe dọa mạng. Điều này đặc biệt đúng với những người dùng thường xuyên thử nghiệm và đánh giá phần mềm như tôi, nơi rủi ro bảo mật có thể tăng cao khi vô tình cấp quyền sudo cho một ứng dụng độc hại. Với gần một thập kỷ kinh nghiệm trong việc thử nghiệm các phần mềm mới, tôi đã đúc kết được một hệ thống các biện pháp bảo mật chặt chẽ giúp máy tính Linux của mình luôn siêu an toàn và không virus. Dưới đây là 5 chiến lược bảo mật tôi cá nhân áp dụng để bảo vệ chiếc PC Linux thân yêu của mình khỏi các mối đe dọa.

Logo Tails Linux trên nền liên quan đến bảo mật, thể hiện sự riêng tư cho hệ điều hành

Logo Tails Linux trên nền liên quan đến bảo mật, thể hiện sự riêng tư cho hệ điều hành

1. Giám Sát Hoạt Động Mạng Thường Xuyên

Một trong những mối lo ngại lớn nhất của tôi về bảo mật là dữ liệu bị đánh cắp khỏi hệ thống. Là một người viết chuyên về công nghệ, tôi liên tục cài đặt các ứng dụng và công cụ khác nhau trên PC của mình, và tôi sẽ rất thất vọng nếu một trong số chúng có ý đồ xấu và quyết định “gọi về nhà” những dữ liệu nhạy cảm từ hệ thống của tôi.

Để tự bảo vệ mình khỏi những sự cố như vậy, tôi sử dụng Portmaster của Safing. Đây là một công cụ giám sát hoạt động mạng và tường lửa ứng dụng mã nguồn mở miễn phí (FOSS). Nó cho phép tôi kiểm tra ứng dụng nào đang truy cập internet, kết nối đến máy chủ nào, cũng như lượng dữ liệu chúng đang tải lên và tải xuống. Tôi cũng có thể sử dụng nó để chặn hoàn toàn một ứng dụng truy cập internet nếu cần. Trên Ubuntu và các bản phân phối dựa trên Ubuntu, bạn có thể tải Portmaster dưới dạng tệp DEB và sau đó cài đặt.

Hãy lấy ví dụ về một ứng dụng máy tính bỏ túi đơn giản mà tôi có thể đã tải về. Portmaster có thể cho tôi biết liệu nó có đang kết nối internet hay không – một điều khá lạ lùng! Nhưng đồng thời, nó cũng có thể cho tôi biết liệu nó có đang tải lên dữ liệu hay không – điều này đáng lo ngại, so với việc tải xuống dữ liệu – điều này có thể hiểu được, đặc biệt đối với các tác vụ chuyển đổi tiền tệ. Vì vậy, trong khi một ứng dụng máy tính bỏ túi truy cập internet là điều đáng lo ngại, Portmaster giúp tôi hiểu rõ nó đang làm gì và đưa ra quyết định sáng suốt thay vì quá hoảng loạn.

Tất nhiên, bạn có thể dùng terminal để kiểm soát ứng dụng ở cấp độ mạng, nhưng Portmaster giúp mọi việc dễ dàng hơn thông qua giao diện đồ họa hiện đại và trực quan.

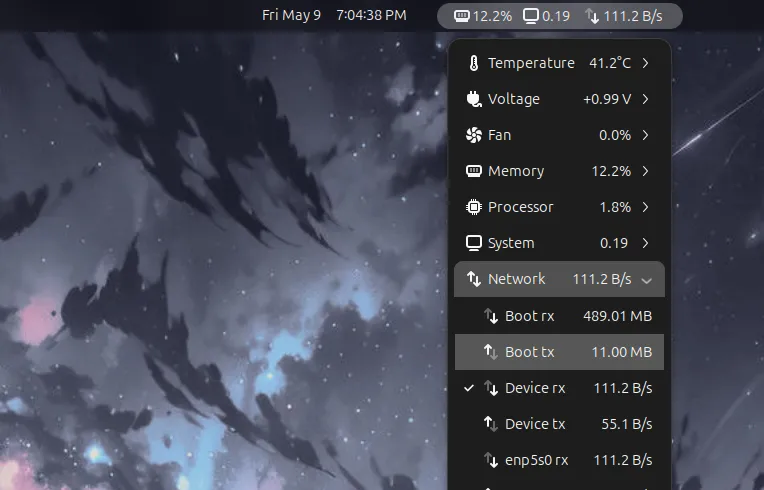

Ngoài Portmaster, tôi còn sử dụng các widget trên thanh tác vụ để liên tục theo dõi lưu lượng mạng tổng thể. Tôi cá nhân sử dụng môi trường desktop KDE Plasma và widget Network Monitor. Nhưng nếu bạn đang dùng GNOME, bạn có thể sử dụng tiện ích mở rộng Vitals GNOME để có chức năng tương tự.

Tiện ích mở rộng Vitals của GNOME hiển thị hoạt động mạng và lưu lượng dữ liệu trên Linux

Tiện ích mở rộng Vitals của GNOME hiển thị hoạt động mạng và lưu lượng dữ liệu trên Linux

Mục đích ở đây là để có cái nhìn nhanh chóng về lưu lượng mạng hiện tại. Tôi thường có một ý tưởng về hoạt động mạng bình thường trông như thế nào – các đỉnh tải xuống khi duyệt web, các đỉnh tải lên khi, à, tải lên nội dung. Nếu tôi nhận thấy hoạt động mạng đáng kể khi tôi không làm gì hoặc chỉ đang gõ vào một trình soạn thảo văn bản, tôi ngay lập tức biết có điều gì đó không ổn và đã đến lúc ghé thăm Portmaster để tìm hiểu xem vấn đề là gì.

2. Kiểm Tra Ứng Dụng Kỹ Lưỡng Trước Khi Cài Đặt

Mặc dù một công cụ giám sát mạng có thể giúp bạn kiểm tra xem ứng dụng có đang đánh cắp dữ liệu khỏi hệ thống của bạn hay không, nhưng nó không thể bảo vệ bạn khỏi việc cài đặt một ứng dụng độc hại ngay từ đầu. Đây là lý do tại sao tôi ưu tiên tải xuống ứng dụng từ kho lưu trữ chính thức (repo) của bản phân phối. Các gói này được các nhà bảo trì của bản phân phối kiểm tra kỹ lưỡng trước khi cung cấp cho người dùng. Do đó, nếu bạn tin tưởng bản phân phối của mình, không có lý do gì để nghi ngờ các ứng dụng mà nó phân phối.

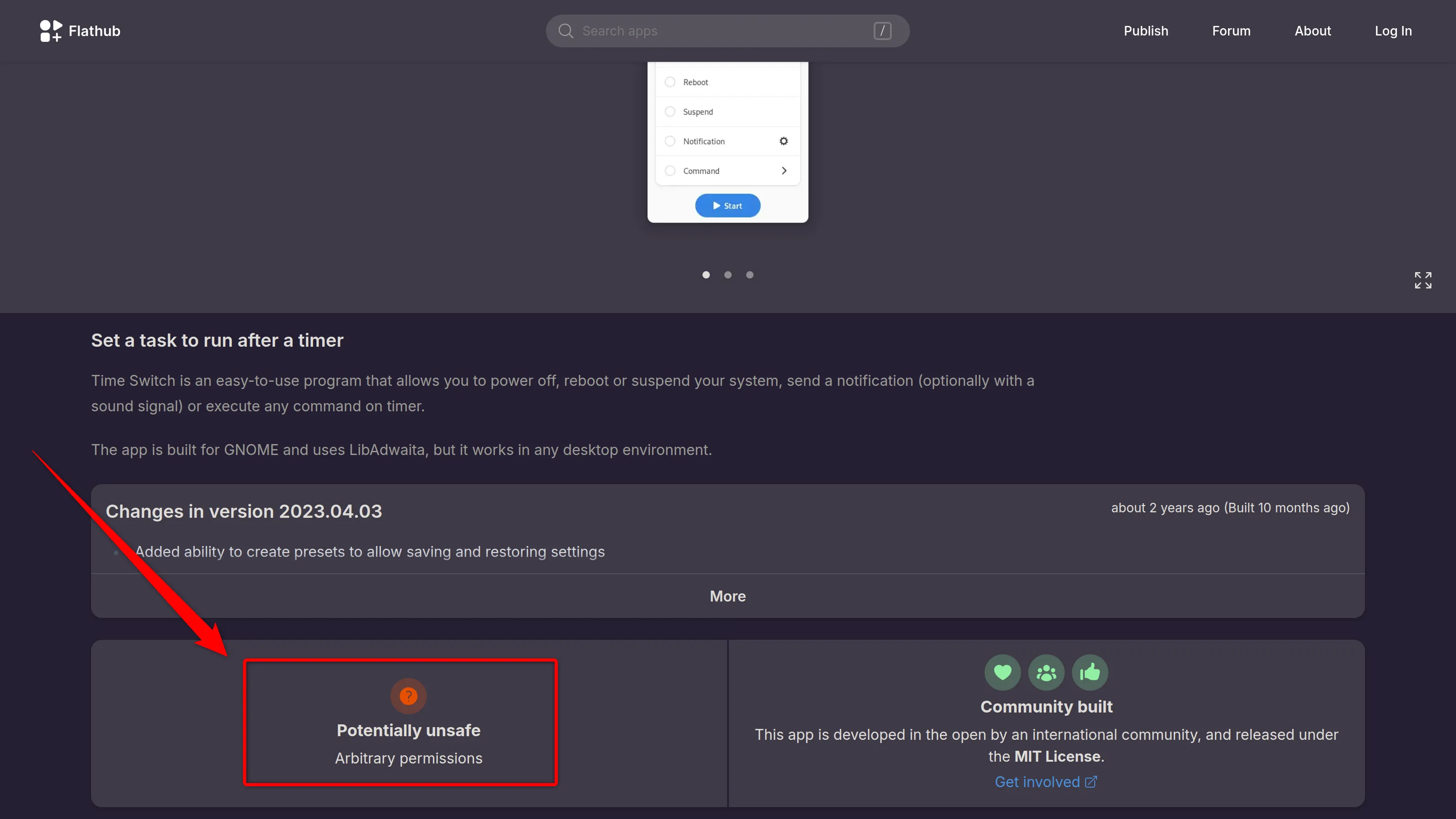

Tuy nhiên, không phải tất cả các ứng dụng đều có sẵn trong các kho lưu trữ chính thức. Đây là lúc tôi tìm kiếm các tùy chọn được đóng gói như Flatpak. Các ứng dụng này chạy trong một môi trường sandbox (hộp cát), khiến chúng thường an toàn để sử dụng, nhưng đừng tin tưởng chúng một cách mù quáng. Một số ứng dụng yêu cầu quyền truy cập hệ thống rộng rãi, điều này có thể gây ra rủi ro bảo mật. Do đó, luôn kiểm tra các quyền của một ứng dụng trước khi cài đặt, xem xét liệu chúng có thực sự cần thiết hay không, và sau đó nhấn nút Cài đặt. Đối với Flatpaks, bạn thường có thể kiểm tra trang web Flathub để xem xếp hạng bảo mật của nó.

Ứng dụng Flathub được đánh dấu là không an toàn do yêu cầu quyền truy cập hệ thống tùy ý, cảnh báo người dùng Linux

Ứng dụng Flathub được đánh dấu là không an toàn do yêu cầu quyền truy cập hệ thống tùy ý, cảnh báo người dùng Linux

Đôi khi tôi cũng cần tải xuống nội dung từ các kho lưu trữ của bên thứ ba như PPA (Personal Package Archives) và AUR (Arch User Repository). Ở đây tôi tuân theo một quy tắc đơn giản: sự phổ biến đồng nghĩa với sự giám sát kỹ lưỡng. Nếu hàng ngàn người dùng cài đặt một ứng dụng từ AUR, có rất nhiều người cùng kiểm tra mã độc tiềm ẩn. Nếu bạn không biết về mức độ phổ biến của ứng dụng, bạn có thể tìm kiếm nó trên Reddit hoặc diễn đàn chính thức của bản phân phối của bạn và xem những người khác nói gì.

Phần khó khăn là khi bạn cần cài đặt một script hoặc công cụ ngẫu nhiên nào đó, ví dụ như các widget desktop hoặc chủ đề tùy chỉnh từ GitHub. Đây là lúc tôi kiểm tra xem có bao nhiêu người đang theo dõi dự án và bao nhiêu ngôi sao mà nó có. Thông thường, một con số hàng ngàn hoặc hàng trăm là đủ để tôi tin tưởng, vì hầu hết những người này là các nhà phát triển đang xem xét mã chứ không phải người dùng thông thường.

Điện thoại hiển thị logo GitHub cùng các biểu tượng tải xuống, tượng trưng cho việc tìm kiếm phần mềm nguồn mở

Điện thoại hiển thị logo GitHub cùng các biểu tượng tải xuống, tượng trưng cho việc tìm kiếm phần mềm nguồn mở

Nếu đó là một script nhỏ với vài trăm dòng mã, bạn có thể tự mình thực hiện kiểm tra bảo mật. Bạn có thể sử dụng Gemini 2.5 Pro (được biết đến là tốt trong lập trình) để kiểm tra ứng dụng cho bạn. Đơn giản chỉ cần mở trang GitHub của script, và trong URL, thay đổi github thành uithub. Điều này sẽ hiển thị cấu trúc kho lưu trữ đầy đủ và ngữ cảnh mã mà bạn có thể sao chép và dán vào Gemini 2.5 Pro và yêu cầu nó kiểm tra. Ví dụ, URL này:

https://github.com/vinceliuice/Mojave-gtk-themeTrở thành:

https://uithub.com/vinceliuice/Mojave-gtk-themeLưu ý rằng AI và các mô hình ngôn ngữ lớn (LLM) vẫn có thể mắc lỗi và “ảo giác”. Do đó, đừng tin tưởng một cách mù quáng vào những gì AI nói với bạn về mã. Nếu nó gắn cờ điều gì đó, hãy tham khảo ý kiến của một chuyên gia trước khi quyết định làm gì.

3. Thường Xuyên Kiểm Tra Các Ứng Dụng Đã Cài Đặt

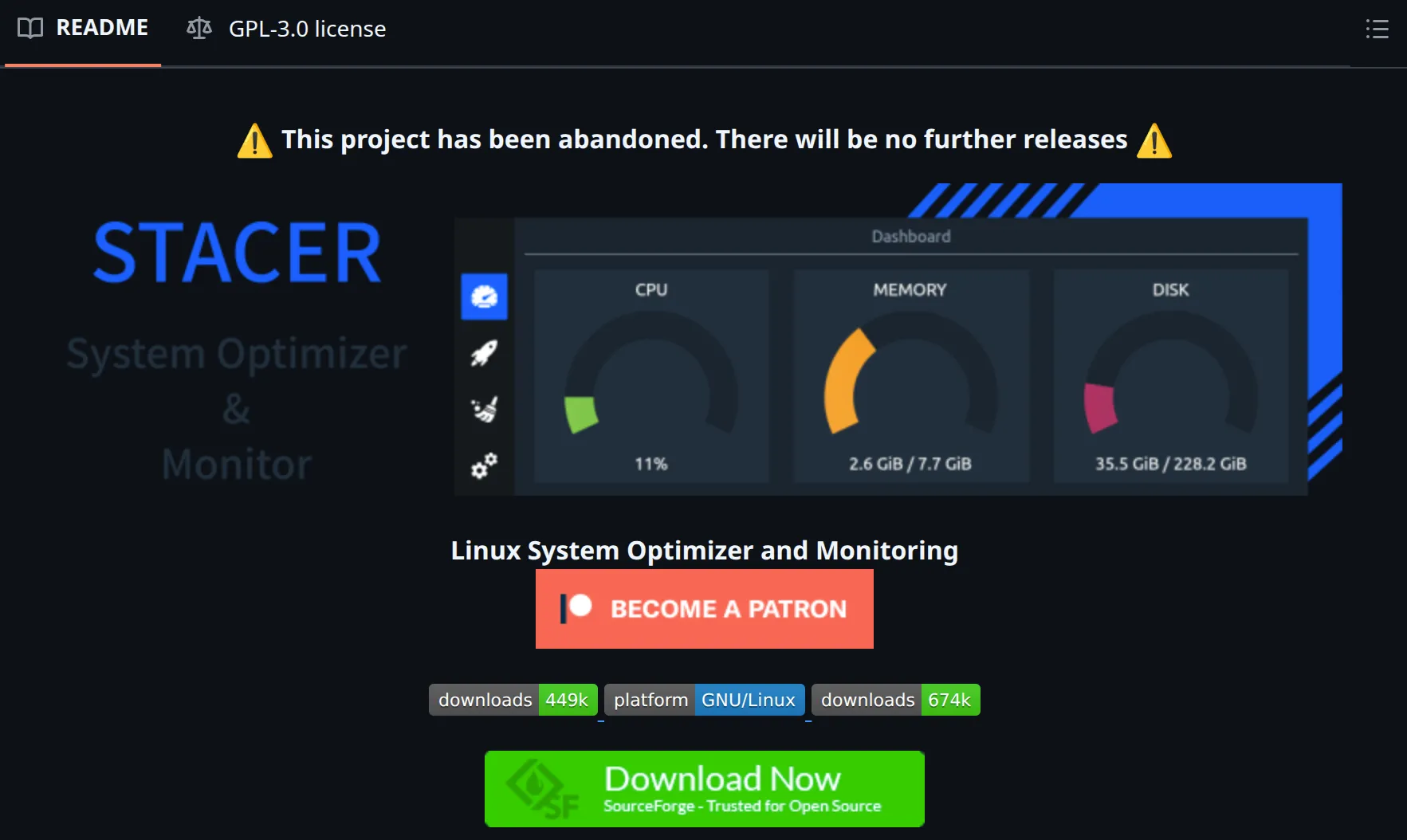

Đây là một cái bẫy mà tôi đã từng mắc phải: giả định rằng phần mềm đã từng an toàn sẽ mãi mãi an toàn. Tôi từng là một fan hâm mộ lớn của ứng dụng giám sát hệ thống Stacer. Nó đi kèm với một giao diện người dùng đẹp mắt, hiện đại và cung cấp các số liệu thống kê hệ thống toàn diện. Tuy nhiên, cho đến gần đây, tôi không biết rằng ứng dụng này đã chính thức bị “bỏ rơi” trong hai năm qua.

Thông báo cảnh báo ứng dụng Stacer bị bỏ rơi, nhấn mạnh rủi ro bảo mật khi sử dụng phần mềm không được cập nhật

Thông báo cảnh báo ứng dụng Stacer bị bỏ rơi, nhấn mạnh rủi ro bảo mật khi sử dụng phần mềm không được cập nhật

Điều này quan trọng vì phần mềm bị bỏ rơi sẽ không nhận được các bản vá bảo mật. Nếu ai đó phát hiện ra lỗ hổng vào ngày mai, sẽ không có nhà phát triển nào để sửa nó. Tôi đành miễn cưỡng gỡ bỏ Stacer khỏi hệ thống của mình mặc dù nó vẫn hoạt động hoàn hảo.

Để tránh mắc phải sai lầm tương tự, hãy cân nhắc thiết lập Google Alerts cho mỗi ứng dụng bạn sử dụng. Bằng cách này, bất cứ khi nào có tin tức về các ứng dụng đó – dù là các bản cập nhật mới hay lỗ hổng bảo mật – bạn sẽ biết ngay lập tức, và sau đó có thể nhanh chóng tải xuống bản vá bảo mật mà các nhà phát triển có thể đã phát hành hoặc gỡ cài đặt ứng dụng cho đến khi họ làm vậy.

Đây là lý do tại sao hầu hết các chuyên gia bảo mật khuyến khích giữ lại một vài ứng dụng thiết yếu và gỡ cài đặt những ứng dụng bạn không còn sử dụng nữa. Mỗi ứng dụng mở rộng bề mặt tấn công của bạn, và việc quản lý mọi thứ một cách chi tiết có thể trở thành một gánh nặng lớn.

Điện thoại Apple iPhone hiển thị thông báo vá lỗi bảo mật, minh họa sự cần thiết của các bản vá lỗi để bảo vệ hệ thống

Điện thoại Apple iPhone hiển thị thông báo vá lỗi bảo mật, minh họa sự cần thiết của các bản vá lỗi để bảo vệ hệ thống

4. Kích Hoạt Xác Thực Hai Yếu Tố (2FA) Cho Desktop

Thủ thuật bảo mật này không được biết đến rộng rãi, nhưng bạn thực sự có thể kích hoạt xác thực hai yếu tố (2FA) trên hệ thống Linux của mình, tương tự như cách bạn bảo mật các tài khoản trực tuyến. Tôi đã thực hiện điều này vì tôi có một vấn đề thực tế – mật khẩu tôi sử dụng cho tài khoản người dùng của mình không thực sự mạnh. Vì tôi phải gõ nó thường xuyên, tôi sử dụng các cụm từ dễ nhớ hơn là các chuỗi chữ và số phức tạp dài 64 ký tự.

Bằng cách thiết lập 2FA cho bản phân phối của mình, tôi đã thêm một lớp bảo mật bổ sung để bù đắp cho mật khẩu yếu mà không làm cho nó trở nên bất khả thi để ghi nhớ. Bằng cách này, ngay cả khi ai đó đoán được mật khẩu của tôi, họ vẫn không thể truy cập hệ thống của tôi nếu không có thiết bị vật lý tạo mã xác thực của tôi.

Điều đó nói lên rằng, việc nhập mã xác minh mỗi khi bạn đăng nhập hoặc sử dụng sudo trong terminal có thể hơi bất tiện, vì vậy tôi sẽ không khuyên điều này cho tất cả mọi người. Thực tế, hầu hết các mẹo bảo mật mà bạn cố gắng áp dụng đều phải trả giá bằng sự tiện lợi tổng thể của bạn, và tôi cá nhân đã quyết định rằng tôi chấp nhận điều này.

5. Sao Lưu Hệ Thống Định Kỳ

Trong khi một số cuộc tấn công nhằm mục đích đánh cắp dữ liệu của bạn, những cuộc tấn công khác muốn phá hủy nó hoặc giữ nó làm con tin thông qua ransomware (mã độc tống tiền). Biện pháp phòng thủ tốt nhất của bạn chống lại ransomware là một chiến lược sao lưu vững chắc. Tôi duy trì một hệ thống sao lưu tự động thường xuyên sao chép các tệp thiết yếu của mình lên đám mây. Nếu bạn không muốn lưu vào đám mây, bạn cũng có thể lưu vào một ổ đĩa ngoài hoặc thiết bị lưu trữ mạng (NAS).

Biểu tượng liên quan đến ransomware, minh họa mối đe dọa từ các cuộc tấn công mã độc tống tiền

Biểu tượng liên quan đến ransomware, minh họa mối đe dọa từ các cuộc tấn công mã độc tống tiền

Một điểm mấu chốt là không nên giữ bản sao lưu hệ thống của bạn trên chính hệ thống đó. Điều này đảm bảo rằng nếu hệ thống chính của tôi bị xâm phạm, các bản sao lưu của tôi vẫn an toàn. Tôi đã thấy quá nhiều người giữ bản sao lưu trên cùng một hệ thống mà họ đang sao lưu. Điều này hoàn toàn bỏ qua mục đích – nếu hệ thống của bạn bị xâm phạm hoặc gặp sự cố, những bản sao lưu đó cũng sẽ bị mất theo.

Và đó là 5 điều hàng đầu tôi làm để giữ cho PC Linux của mình an toàn khỏi virus, hack và các mối đe dọa bảo mật. Bạn hoàn toàn có thể áp dụng bất kỳ biện pháp bảo mật nào trong số này vào quy trình làm việc của riêng mình.

Bạn có những mẹo bảo mật Linux nào khác muốn chia sẻ không? Hãy để lại bình luận bên dưới để chúng ta cùng thảo luận nhé!